Le phishing, ou hameçonnage, est l’une des cybermenaces les plus répandues et insidieuses. Ce module vous aidera à comprendre en détail ce qu’est le phishing, les différentes formes qu’il peut prendre, et présentera des exemples d’actualité illustrant son impact sur les entreprises, notamment en Belgique et en France. Nous verrons également quels sont les bons réflexes à adopter pour identifier et contrer ces tentatives d’escroquerie.

Qu’est-ce que le Phishing ?

Le phishing désigne l’ensemble des techniques utilisées par des cybercriminels pour tromper leurs victimes et les inciter à révéler des informations sensibles, telles que des identifiants, des mots de passe ou des données bancaires. Ces attaques se font généralement par le biais d’e-mails, de SMS, d’appels téléphoniques ou de messages sur les réseaux sociaux.

Les objectifs principaux du phishing sont :

- Vol d’informations personnelles et financières : Permettant d’accéder à des comptes bancaires ou de commettre des fraudes.

- Usurpation d’identité : Pour ouvrir des comptes frauduleux ou réaliser des transactions en votre nom.

- Propagation de logiciels malveillants : En incitant les victimes à cliquer sur des liens ou télécharger des pièces jointes infectées.

Les Différentes Formes de Phishing

Les techniques de phishing se déclinent en plusieurs variantes, adaptées au contexte et à la cible :

1. Phishing par e-mail

Les cybercriminels envoient des e-mails qui semblent provenir d’organismes de confiance (banques, administrations, fournisseurs de services).

Exemple concret :

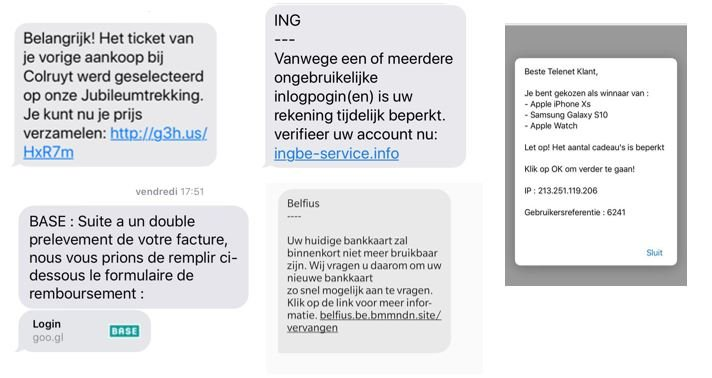

2. Phishing par SMS (Smishing)

Des textos sont envoyés avec des messages alarmants, comme une activité suspecte sur votre compte ou une offre trop belle pour être vraie, incitant à cliquer sur un lien malveillant ou à rappeler un numéro frauduleux.

3. Vishing (phishing vocal)

Les attaquants utilisent le téléphone pour se faire passer pour des représentants d’organismes officiels (banque, administration) et demandent des informations sensibles. La voix et le ton employé peuvent jouer un rôle important dans la crédibilité de l’appel.

4. Phishing via les réseaux sociaux

Les cybercriminels exploitent les plateformes sociales pour envoyer des messages privés ou publier des liens malveillants, souvent en se faisant passer pour des contacts connus ou des entreprises de confiance.

5. Phishing ciblé (Spear Phishing)

Il s’agit d’attaques personnalisées, où l’e-mail ou le message est spécialement conçu pour une personne ou une organisation en particulier. Ces attaques reposent sur la collecte préalable d’informations pour renforcer leur crédibilité.

Exemples d’Actualité et Impacts

En France et en Belgique, plusieurs campagnes de phishing ont récemment fait la une des médias pour leur efficacité et l’impact qu’elles ont eu sur des entreprises et des institutions.

- Campagne ciblée sur une entreprise belge : Une attaque sophistiquée s’est appuyée sur un e-mail semblant provenir d’un fournisseur réputé. Les employés ont été incités à cliquer sur un lien menant à un faux site, permettant aux cybercriminels de récupérer des identifiants d’accès. Cette campagne a conduit à un incident de sécurité majeur, perturbant les activités de l’entreprise pendant plusieurs jours.

- Incident dans une grande entreprise française : Une opération de spear phishing a visé des cadres supérieurs en leur envoyant des messages personnalisés contenant des pièces jointes malveillantes. L’incident a entraîné la compromission de données sensibles et a nécessité une intervention rapide des équipes de cybersécurité pour limiter les dégâts.

Ces exemples illustrent l’importance de rester vigilant et de toujours vérifier l’authenticité des communications reçues.

Comment Reconnaître un Phishing ?

Voici quelques critères qui permettent d’identifier un message potentiellement frauduleux :

- Adresse de l’expéditeur douteuse : Vérifiez si l’adresse e-mail correspond bien à celle de l’organisme officiel.

- Fautes d’orthographe et de grammaire : Des erreurs peuvent trahir l’origine frauduleuse du message.

- Messages alarmistes ou demandes urgentes : Un sentiment d’urgence est souvent utilisé pour inciter à agir sans réflexion.

- Liens suspects : Passez la souris sur le lien (sans cliquer) pour voir s’il redirige vers un site inconnu ou suspect.

- Pièces jointes inattendues : Ne téléchargez pas de fichiers provenant de sources non vérifiées.

Bons Réflexes et Outils à Utiliser

En cas de doute sur l’authenticité d’un message, voici les actions recommandées :

- Ne pas cliquer immédiatement sur les liens ou télécharger les pièces jointes.

- Vérifier l’adresse de l’expéditeur et comparer avec celle des contacts officiels.

- Utiliser des outils de vérification d’URL (certains navigateurs intègrent des systèmes d’alerte de sites suspects).

- Contacter directement l’organisme concerné via un numéro ou une adresse e-mail officielle pour confirmer la validité du message.

- Signaler l’incident à votre service informatique ou à l’équipe de sécurité de votre entreprise.

- Mettre à jour vos logiciels de sécurité et s’assurer que votre antivirus est opérationnel.

Conclusion

Le phishing demeure une menace sérieuse et en constante évolution. La diversité des techniques employées par les cybercriminels rend crucial le fait de savoir reconnaître les signaux d’alerte et d’adopter immédiatement les bons réflexes. En suivant ces recommandations et en restant vigilant, vous contribuerez à renforcer votre sécurité en ligne et à protéger les informations sensibles de votre entreprise. Dans les modules suivants, nous approfondirons d’autres menaces et aborderons les stratégies de défense adaptées pour chaque situation.